Manapság egyre gyakoribbá válik, hogy a számítógépes bűnözők feltört Microsoft Office verziókat használnak rosszindulatú programok terjesztésére. Ezeket a verziókat népszerű torrent oldalakon kínálják, vonzó alternatívát nyújtva a fizetős szoftverekkel szemben. Azonban a valóság ennél sokkal sötétebb.

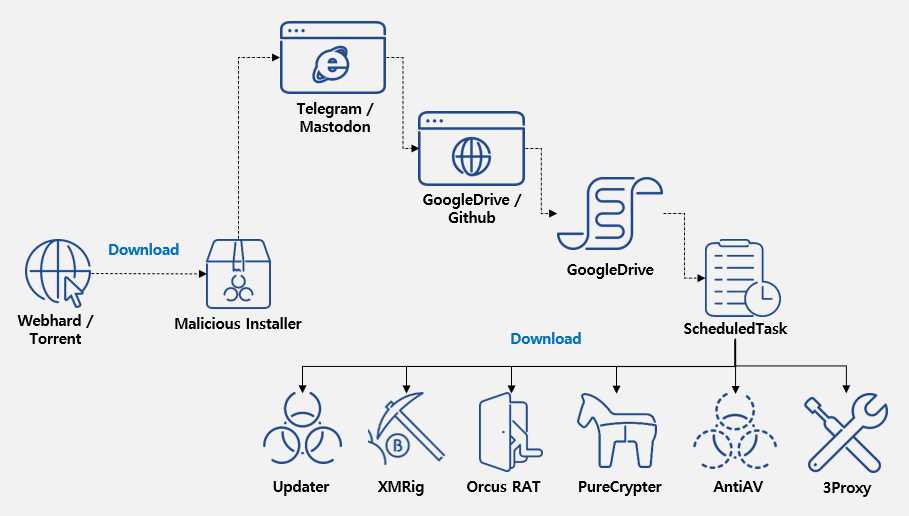

A támadók különféle népszerű szoftverek – például a Microsoft Office, Windows és a koreai Hangul Word Processor – hamisított verzióit kínálják. Az AhnLab Security Intelligence Center (ASEC) azonosította a folyamatban lévő “kampányt” és elemezte a malware működését.

Mi is történik valójában?

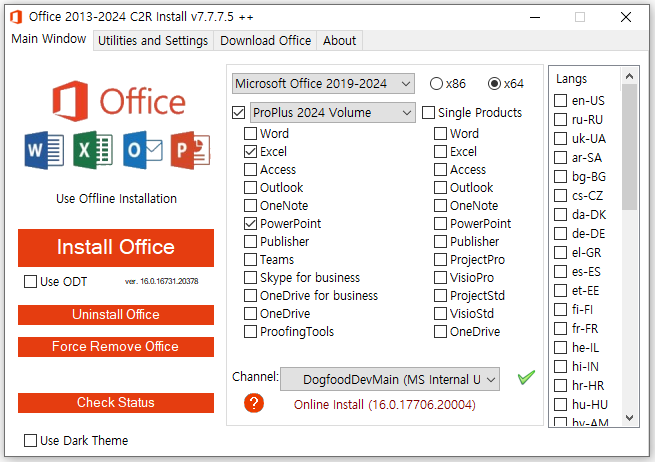

A feltört Microsoft Office telepítők látszólag megbízhatóan működnek, lehetőséget adva a felhasználóknak, hogy kiválasszák a megfelelő verziót és nyelvet. Azonban a háttérben egy rejtett .NET malware fut, amely távoli szerverekkel lép kapcsolatba további káros komponensek letöltéséhez.

Mit tartalmaz ez a rosszindulatú csomag?

- Távoli hozzáférési trójai programok (RAT): Ezek a programok teljes kontrollt biztosítanak a támadóknak az áldozat számítógépe felett, lehetővé téve például a billentyűleütések naplózását, a webkamera elérését és a képernyő rögzítését.

- Kriptovaluta bányászok (XMRig): Ezek a szoftverek a számítógép erőforrásait használják fel Monero bányászatára, ami jelentős lassulást okozhat a rendszerben.

- Proxy eszközök (3Proxy): Ezek a programok a fertőzött rendszert proxy szerverré alakítják, lehetővé téve a támadóknak, hogy rosszindulatú forgalmat irányítsanak rajta keresztül.

- Malware letöltők (PureCrypter): Ezek további rosszindulatú programokat töltenek le és telepítenek, biztosítva, hogy a rendszer folyamatosan fertőzött maradjon.

- Anti-vírus megkerülők (AntiAV): Ezek a programok kikapcsolják vagy megzavarják a meglévő biztonsági szoftvereket, így azok nem tudják felismerni és eltávolítani a rosszindulatú programokat.

Mivel ezek a fájlok nincsenek digitálisan aláírva és a felhasználók hajlandóak figyelmen kívül hagyni az antivírus figyelmeztetéseket a futtatásukkor, gyakran használják őket rendszerek malware-rel való fertőzésére, jelen esetben szép nagy víruscsomaggal.

A kalóz szoftverek használata rövid távon vonzónak tűnhet, de a velük járó kockázatok messze meghaladják az előnyöket. Az IT és tech világ iránt érdeklődő olvasóknak érdemes szem előtt tartaniuk, hogy a biztonság az egyik legfontosabb szempont a digitális térben. Legyünk éberek és kerüljük el a kalóz szoftverekkel járó veszélyeket!